Fortinet ondervroeg onlangs 455 CIO’s van grote ondernemingen wereldwijd om in hoofdzaak te weten te komen hoe ransomware hen wakker houdt, welke beveiligingsstrategieën ze hebben en hoe ze (al dan niet) van plan zijn om het te bestrijden. De enquête werd ontworpen om beter inzicht te krijgen in het volgende 3 thema’s:

- Hoe bezorgd zijn CIO’s en IT-hoofden over de dreiging van ransomware-aanvallen?

- Hoe heeft de verschuiving naar thuiswerk en afstandsleren hun houding ten opzichte van cyberbeveiliging beïnvloed?

- Hoeveel vertrouwen hebben ze in hun bestaande beveiliging en preventie?

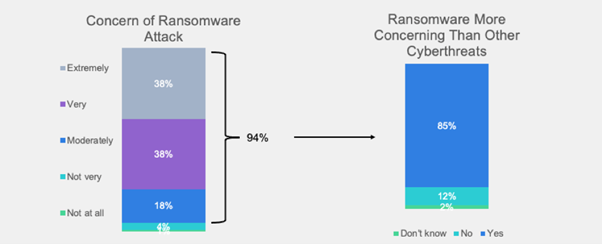

94% van de ondervraagden gaf aan bezorgd te zijn over de dreiging van een ransomware-aanval, waarbij 76% zelfs erg of extreem beducht is. Ruim 85% is zelfs meer bevreesd voor een ransomware-aanval dan voor andere cyberdreigingen.

Figure 1: Q. How concerned are you about the threat of a ransomware attack on your organization?

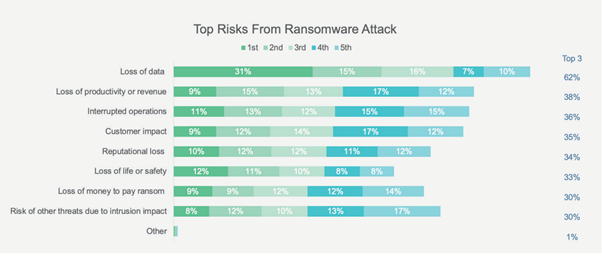

Figure 2: Q. Please rank the top 5 risks to your organization from a potential ransomware attack, where 1 is the most significant risk.

Dataverlies belangrijker dan productieschade en losgeld

Het komt waarschijnlijk niet als een verrassing dat de kans op gegevensverlies de grootste zorg van organisaties met betrekking tot ransomware (62%) vormt. Hedendaagse bedrijven draaien immers op data. Een terugval in de productiviteit (38%) en een onderbreking van de activiteiten (36%) zijn eveneens grote bekommernissen, maar die kunnen veel sneller hersteld worden dan een aanzienlijk dataverlies.

Ontwikkelaars van ransomware voegen voortdurend geavanceerde kenmerken en functies toe, die specifiek ontworpen zijn om bestaande beveiligingssystemen te breken en detectie te omzeilen. Daarom noemt 36% van de respondenten de toenemende complexiteit van het bedreigingslandschap als een van de 5 voornaamste uitdagingen bij het voorkomen van ransomware. Daarna volgt het gebrek aan bewustzijn bij gebruikers en training over cyberbeveiliging (32%) en de moeilijkheden van het beveiligen van 'work from anywhere'-medewerkers (31%). In de top 5 staan verder nog een ‘mangel aan bruikbare informatie over bedreigingen’ (29%) en ‘geen duidelijke chain-of-commandostrategie om aanvallen aan te pakken’ (27%).

Interessant is dat 27% van de respondenten aangeeft dat een ‘manco aan overzicht over het ganse gedistribueerde netwerk’ eveneens een cruciale uitdaging vormt. Dit is vaak te wijten aan het gebruik van geïsoleerde oplossingen in verschillende delen van het netwerk, die niet zijn ontworpen om samen te werken. Ook problemen, die voortvloeien uit het gebrek aan inzicht in de thuisnetwerken van de externe werknemers, zijn een belangrijke oorzaak. De wildgroei aan leveranciers en oplossingen, meestal het gevolg van een ad hoc-benadering van de beveiliging van nieuwe netwerkranden en -technologieën, kan de controle ondermijnen.

Dit is vooral kritisch voor ransomware-aanvallen, die zich zijdelings over het netwerk verplaatsen op zoek naar gegevens om te versleutelen. Een gebrekkig overzicht maakt het voor IT-teams gevaarlijk om een aanval niet te detecteren of een bedreiging die vanuit een ander segment van het netwerk nadert, niet te herkennen.

Voorbereid en alert zijn scoren laag

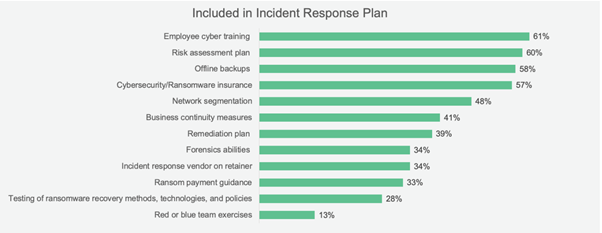

Ondanks het feit dat 67% van de organisaties aangeeft reeds het doelwit van ransomware te zijn geweest van ransomware (16% onderging zelfs al 3 of meer aanvallen), stelt 96% dat ze maar gematigd voorbereid zijn. Minder dan de helft van de respondenten beschikt over een strategie die netwerksegmentatie (48%) of maatregelen voor de bedrijfscontinuïteit (41%) omvat. Ook een herstelplan (39%), het testen van ransomwareherstelmethoden (28%) of de aanwezigheid van red of blue team dat oefeningen organiseert(13%) worden blijkbaar nauwelijks voorzien.

Figure 3: Q. Which of the following are part of that plan?

De aanwezigheid van een responsplan is niet alleen essentieel, daarnaast is het belangrijk om de aanpak te testen. Ook daar durft het wel eens helemaal fout te lopen bij een effectieve uitrol. Een gemeenschappelijk element is té weinig cybertraining voor werknemers (61%). De boodschap, dat eindgebruikers het primaire doelwit zijn van ransomware-aanvallen en daarom de eerste verdedigingslinie tegen phishing-aanvallen, is duidelijk doorgedrongen. Plannen voor risicobeoordeling (60%), offline back-ups (58%) en een cyberbeveiliging/ransomwareverzekering (57%) fungeren als de belangrijkste elementen in de meeste responseplannen. De voornaamste reden (54%) voor de afwezigheid van een responsplan is een gebrek aan bekwame interne middelen.

Het betalen van losgeld is voor veel organisaties een heet hangijzer, vooral onder cyberbeveiligers en directie. 72% van de respondenten beweert dat ze een losgeldbeleid hebben. Opmerkelijk is dat 49% losgeld direct wil betalen. 25% overweegt het te betalen, afhankelijk van de prijs van het losgeld. Dit is de reden waarom steeds meer gesofisticeerde cybercriminelen - naast hun zoektocht naar kwetsbaarheden die zij kunnen uitbuiten - ook een financieel onderzoek uitvoeren bij potentiële slachtoffers. In plaats van een willekeurig bedrag te vragen, helpen kompanen op het dark web de aanvallers bij het vaststellen van het losgeldbedrag, op basis van de betalingscapaciteit van een organisatie. Anderen zijn gespecialiseerd in het onderhandelen over een prijs voor degenen,die niet onmiddellijk willen betalen.

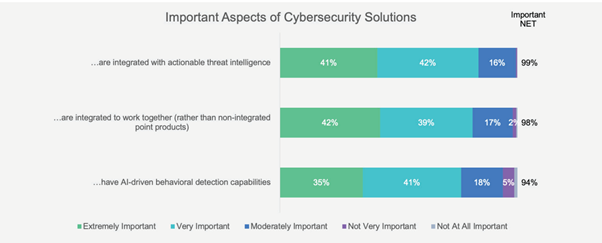

De urgente nood aan integratie en AI

Figure 5: Q. How important is it that a ransomware strategy consists of cybersecurity solutions that…

Nog een cruciale vraag was hoe belangrijk het is dat cyberbeveiligingsoplossingen de vereiste set van functies afzonderlijk of op een geïntegreerde willen zien samenwerken. 83% van de respondenten zegt dat de combinatie met bruikbare informatie over bedreigingen een extreem of zeer belangrijk criterium bij de selectie van cyberbeveiligingsprogramma’s vormt. Tevens gaven ze aan dat tools die zijn geïntegreerd om samen te werken (in plaats van niet-geïntegreerde siloproducten) bijna net zo cruciaal zijn. 94% wil oplossingen die uitgerust met kunstmatige intelligentie of met (AI) gestuurde mogelijkheden voor gedragsdetectie.

Concreet

De voornaamste conclusies uit dit rapport doen de meesten onder ons niet meteen achterover vallen. Ransomware is alomtegenwoordig: iedereen is een doelwit en het stimuleert investeringen in strategieën, training en technologieën, aangezien niemand verwacht dat deze bedreiging snel zal verdwijnen. De meest interessante gegevens komen uit de schijnbare loskoppeling tussen de zorgen en de ervaringen van de bedrijven in verhouding tot de defensieve technologieën en strategieën, die zij als hun topprioriteit aanstipten.

Er moet meer inzicht verschaft worden over de cruciale waarde van geavanceerde e-mailbeveiliging, segmentatie, sandboxing (onderzoek verdachte webinhoud) en soortgelijke tools en strategieën om ransomware op te sporen, te voorkomen en te beperken.

Daarnaast erkennen de meeste organisaties dat de huidige beveiligingshulpmiddelen kerncapaciteiten moeten bieden en volledig geïntegreerd moeten zijn met informatie over bedreigingen, zodat de nodige actie kan worden ondernomen. De beveiliging moet met AI en machinelearning worden geoptimaliseerd om ransomwarebedreigingen beter te detecteren en erop te reageren.