Auteur: Karl D’haveloose

Comment la perte de connaissances institutionnelles crée-t-elle des risques critiques au niveau de la cybersécurité des environnements OT ? La manière de prévenir et de traiter stratégiquement ce problème doit être envisagée en tenant compte de la taille de l'entreprise, du type de produit, des budgets et de bien d'autres facteurs encore. J'ai brièvement parcouru un rapport très détaillé de Claroty afin que vous puissiez y voir plus clair sans consacrer trop de temps à cette question.

La constante alternance entre personne et tout le monde

Les environnements manufacturiers du monde entier traversent une crise critique en matière de cybersécurité. Les professionnels les plus expérimentés dans le domaine des technologies opérationnelles (OT) – ceux-là même qui ont construit et entretenu les réseaux qui relient les anciens systèmes industriels à l'infrastructure moderne des entreprises – sont tous en train d'atteindre l'âge de partir à la retraite, et ce à un rythme sans précédent. Et en quittant la vie active, ils emportent bien sûr avec eux des décennies de connaissances non documentées et complexes sur l'architecture des réseaux, qui sont absolument essentielles au bon déroulement des activités de production industrielle.

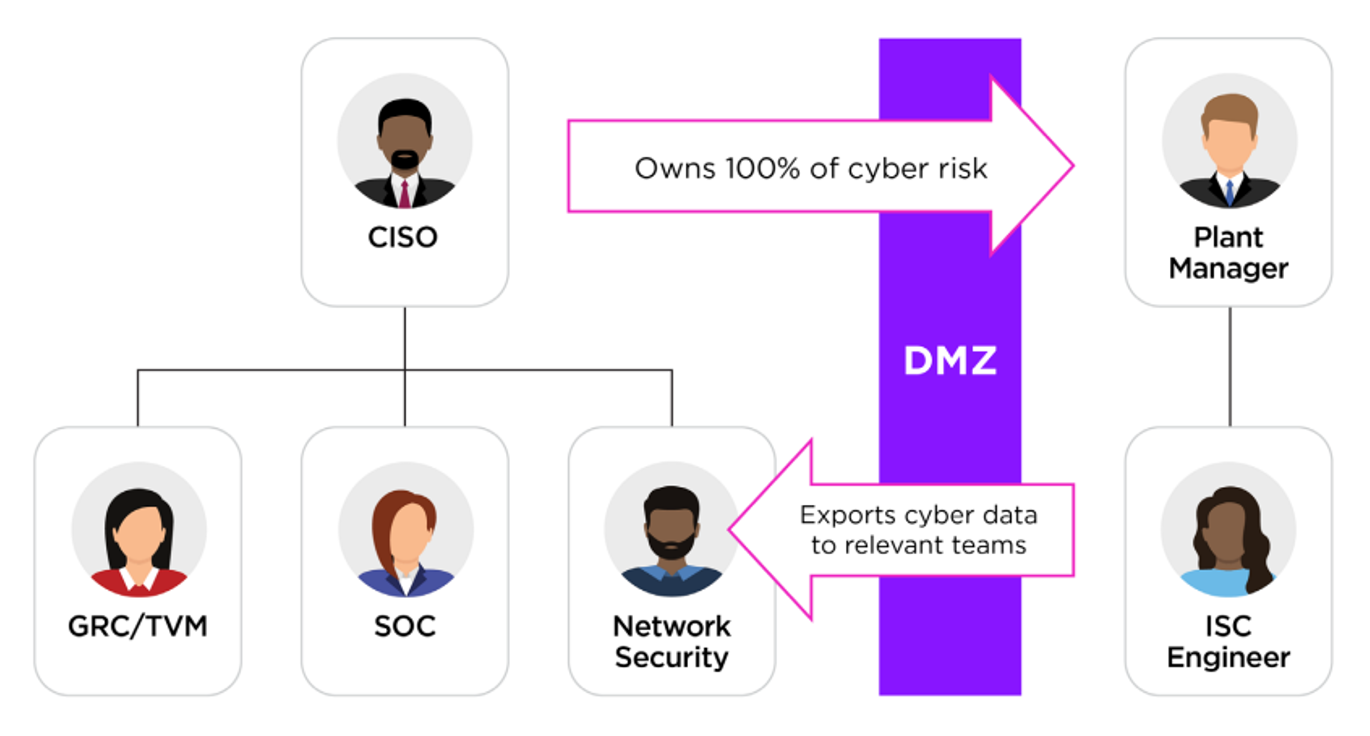

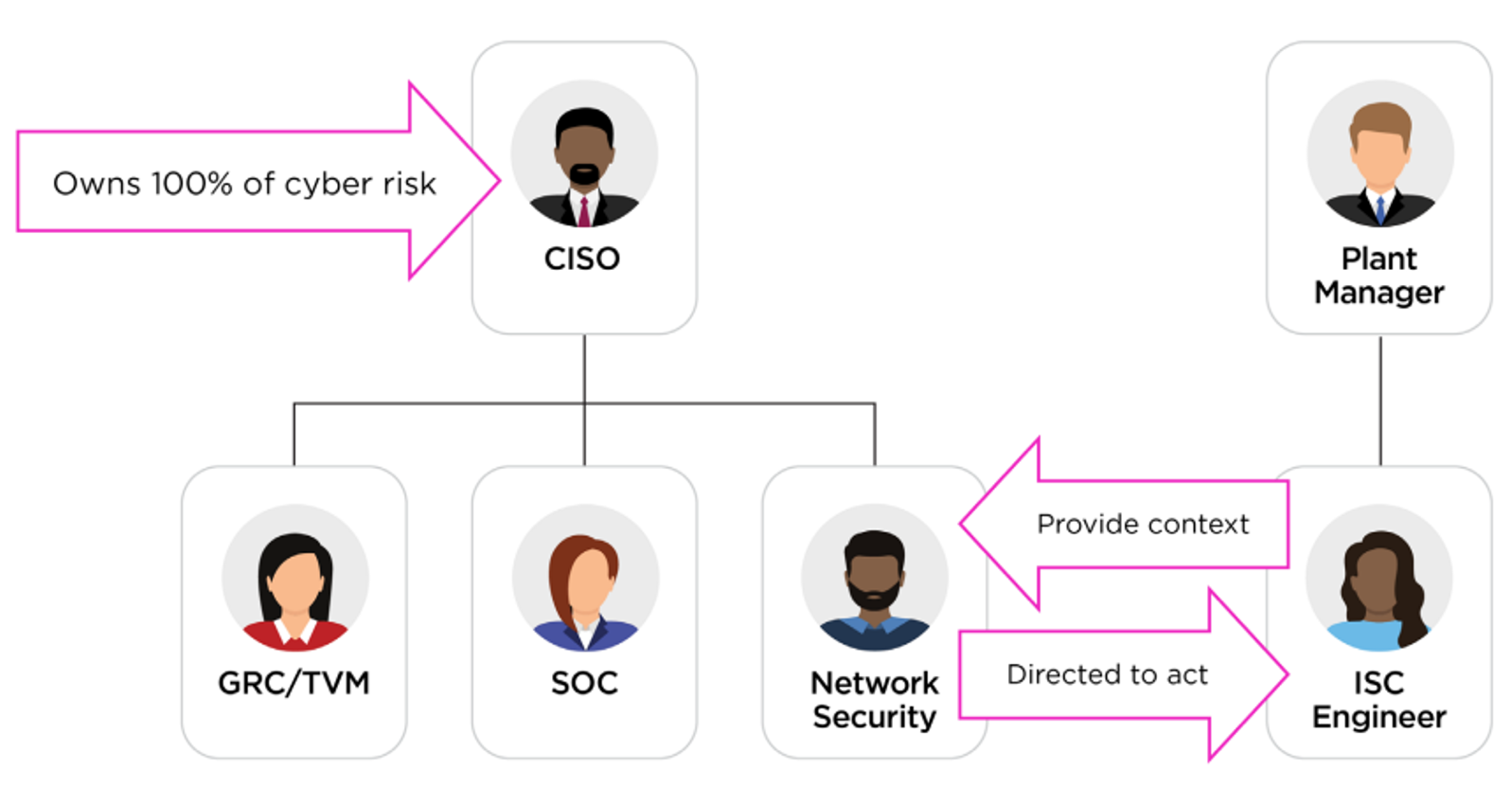

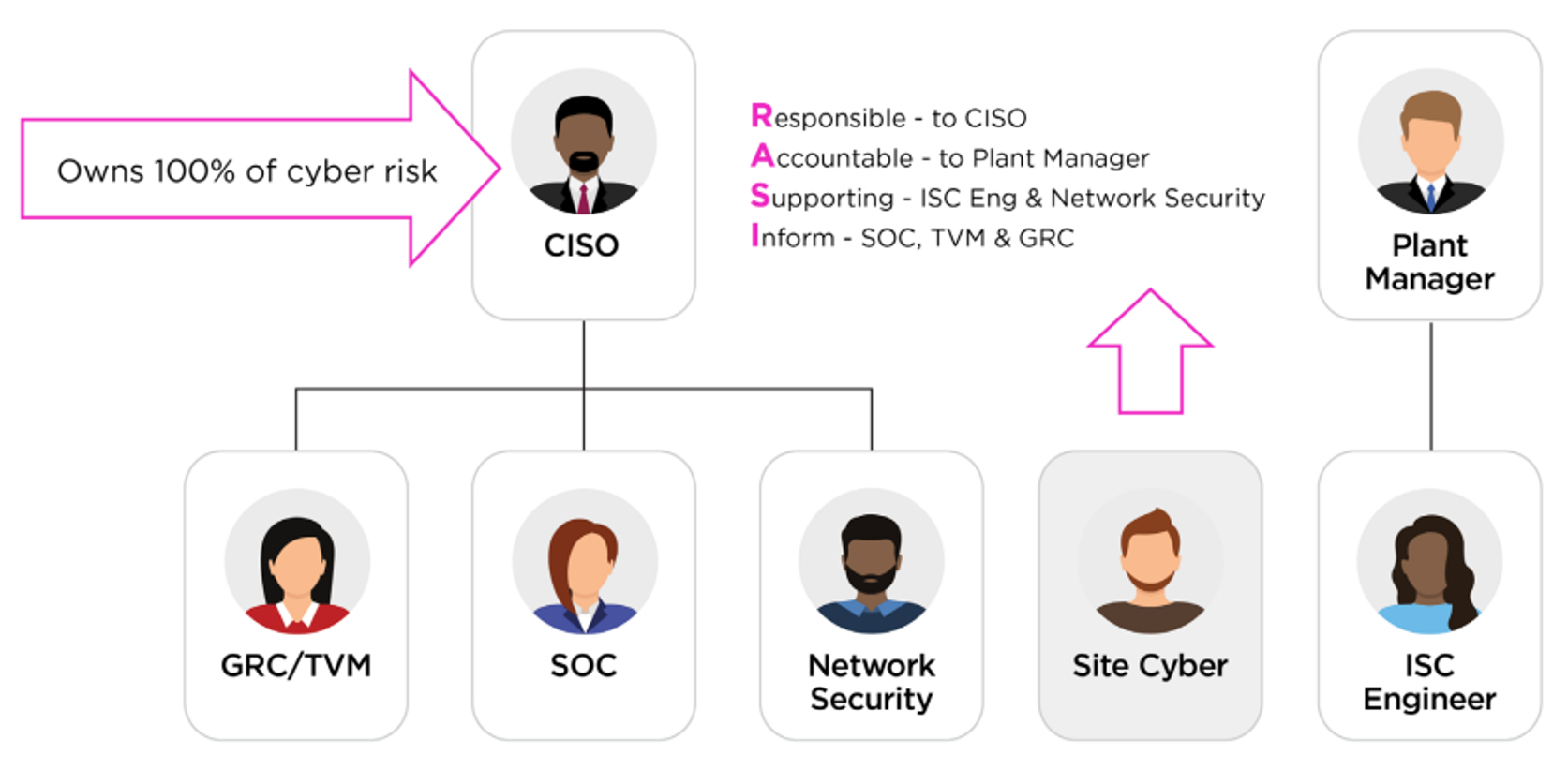

Jusqu'à présent, lorsque l'on posait la question de savoir qui était responsable de la cybersécurité dans les environnements de production, la réponse classique était à la fois 'personne' et 'tout le monde'. Mais en raison de l'interconnexion toujours plus importante entre les systèmes OT et de la multiplication des menaces qui pèsent sur eux, il devient indispensable d'adopter une approche organisationnelle claire. Les RSSI assument de plus en plus la responsabilité de la cybersécurité au niveau des usines, mais le modèle organisationnel optimal reste souvent flou.

Trois nouveaux modèles organisationnels émergent dans le domaine de la cybersécurité des environnements OT :

Opérations de sécurité pilotées par le site (modèle peu coûteux mais incohérent)

La personne la plus dangereuse dans votre usine est donc... votre employé le plus expérimenté

Dans les usines de production, la principale menace en matière de cybersécurité ne vient généralement pas des attaquants, mais bien d'un employé de confiance qui possède 30 ans d'expérience. Cette personne représente en effet un point de défaillance unique, car elle possède une connaissance unique des systèmes non documentés, des dépendances cachées et des architectures obsolètes. Le problème apparaît donc de manière tout à fait évidente lorsque cet employé part à la retraite, ce qui se fait souvent sans que ses connaissances ne soient jamais transférées.

Et cela se traduit généralement par les trois risques décrits ci-après. Ces risques vont des défaillances catastrophiques des systèmes lors de processus de modernisation (dues à des dépendances cachées et à des systèmes obsolètes) aux retards dans le déploiement de nouvelles machines et de nouveaux périphériques, en passant par des fuites de données non intentionnelles dues à des pratiques informatiques inadéquates dans des environnements OT.

Produits et critères de production

Les entreprises qui parviennent à tirer leur épingle du jeu établissent un lien entre la cybersécurité et la valeur de l'entreprise. Plus concrètement, nous entendons par là qu'elles tiennent compte de la qualité des produits, du temps de fonctionnement, de la santé et de la sécurité.

La fabrication moderne repose largement sur des plateformes logicielles intégrées qui permettent de suivre, d'analyser et de certifier la qualité des produits à grande échelle. Les incidents de cybersécurité qui compromettent ces systèmes peuvent entraîner des pertes financières catastrophiques qui vont bien au-delà de la simple perturbation immédiate des activités de l'entreprise. Voici, ci-dessous, quelques secteurs manufacturiers à haut risque.

De nombreuses usines manufacturières fonctionnent 24 h/24, 7 j/7 et 365 j/an, chaque minute de temps d'arrêt non planifié entraînant des pertes de production irremplaçables. L'impact financier des dysfonctionnements liés à la cybersécurité est souvent plus important que celui résultant de pannes d'équipement traditionnelles, et ce en raison de la complexité des opérations de rétablissement du système. Votre infrastructure critique est donc mise à rude épreuve à tous points de vue.

La justification la plus convaincante des budgets se concentre souvent sur la prévention des scénarios dans lesquels le contrôle est perdu et les incidents de cybersécurité pourraient compromettre la sécurité des employés ou la protection de l'environnement. Ces arguments trouvent un écho auprès de la direction générale en raison de la responsabilité juridique potentielle et des éventuelles implications dans le cadre de la réglementation en vigueur. Voici quelques exemples :

Après avoir abordé la question de la qualité des produits et de la fiabilité de la production, nous allons également vous fournir un bref aperçu de l'impact sur les budgets. Dans ce qui précède, nous avons clairement pu constater qu'après avoir identifié les risques potentiels, les critères de production ainsi que ceux liés aux différents secteurs, sans oublier la sécurité des personnes, il est nécessaire de calculer avec précision, à l'intention de la direction, l'impact financier que cela pourrait avoir sur l'entreprise. Sur cette base, il convient de définir non seulement une approche, mais aussi un budget suffisant. Quelle que soit l'approche choisie (modèle piloté par le site, modèle géré au niveau des TI ou modèle intégré), il s'agit toujours essentiellement d'une stratégie impliquant des personnes et des talents. Et c'est donc ce que je voudrais souligner pour conclure.

Trois voies à suivre pour dénicher des talents

Pour déployer et sécuriser votre modèle de cybersécurité OT, vous avez le choix entre trois voies différentes qui vous permettront de dénicher des talents :

L'approche la moins conventionnelle, qui est pourtant souvent la plus fructueuse, consiste à recruter des candidats sur la base de leur curiosité intellectuelle et de leur capacité d'apprentissage, plutôt que sur la base de qualifications techniques spécifiques. Le candidat idéal a le profil suivant :

Avantages :

Cette approche consiste à mettre à contribution les ingénieurs en systèmes d'exploitation industriels existants en les formant de manière à pouvoir leur confier des responsabilités dans le domaine de la cybersécurité. Le profil idéal de votre candidat interne est le suivant :

Avantages :

Dans ce cas-ci, vous allez véritablement recruter des professionnels externes spécialisés dans les questions de cybersécurité et leur dispenser une formation spécifiquement axée sur les environnements OT. Mais qui allez-vous devoir recruter au juste ?

Avantages :

Chacune de ces trois voies permettant de trouver et/ou de développer des talents présente des avantages et des inconvénients. L'embauche d'une personne ayant une façon de voir les choses totalement différente prend le plus de temps, mais il s'agit probablement aussi de la solution la moins onéreuse. La formation croisée de professionnels des SCI ou de la cybersécurité offre des perspectives et des façons uniques d'aborder le travail. Le choix de la meilleure solution pour votre entreprise dépend du temps et des ressources dont vous disposez ainsi que de la stratégie de sécurité qui vous convient le mieux. Quoi qu'il en soit, avant que vos héros domestiques ne vous quittent avec leur montre en or et ne profitent de leur retraite bien méritée, souvenez-vous bien du contenu de cet article.