Auteur: Karl D’haveloose

Il faut savoir qu'au niveau mondial, en 2022, à peine 6 % de tous les budgets destinés à la cybersécurité industrielle ont été consacrés à la sécurité des dispositifs IoT et des environnements OT. Compte tenu de la rapidité avec laquelle l'industrie connectée évolue, ce constat est tout à fait alarmant. Nous n'allons toutefois pas rester là à nous lamenter. En effet, à l'occasion d'ABISS 2023, nous comptons déjà sensibiliser quelque peu les professionnels concernés par cette question et mettre l'accent sur la Sécurité des Objets Connectés.

La sécurisation des opérations industrielles n'est pas une mince affaire. La diversité de l'écosystème rend en effet la tâche plus complexe, dans la mesure où de nouveaux dispositifs intelligents et des technologies opérationnelles connectées (y compris des actifs virtualisés) viennent s'ajouter à l'ensemble fragmenté de systèmes propriétaires et hérités des décennies précédentes. Nous allons donc brièvement nous pencher sur une étude réalisée par ABI Reseach et Globalsign en 2022, et en tirer les conclusions qui s'imposent.

Les systèmes hérités (c'est-à-dire plus anciens) limitent la précision du déploiement

Le déploiement d'un dispositif de sécurité uniforme au niveau des équipements se heurte à toute une série d'obstacles :

- Équipements fortement limités et dotés d'une faible puissance de calcul

- Exigences en matière de latence ultra-faible et de bande passante limitée pour les opérations en temps réel

- Possibilités limitées pour la mise à niveau et la modernisation des équipements plus anciens

- Appareils toujours opérationnels après plus de 10 ans

- Difficultés à mettre à jour les systèmes isolés physiquement (via l'air gapping) et hors ligne

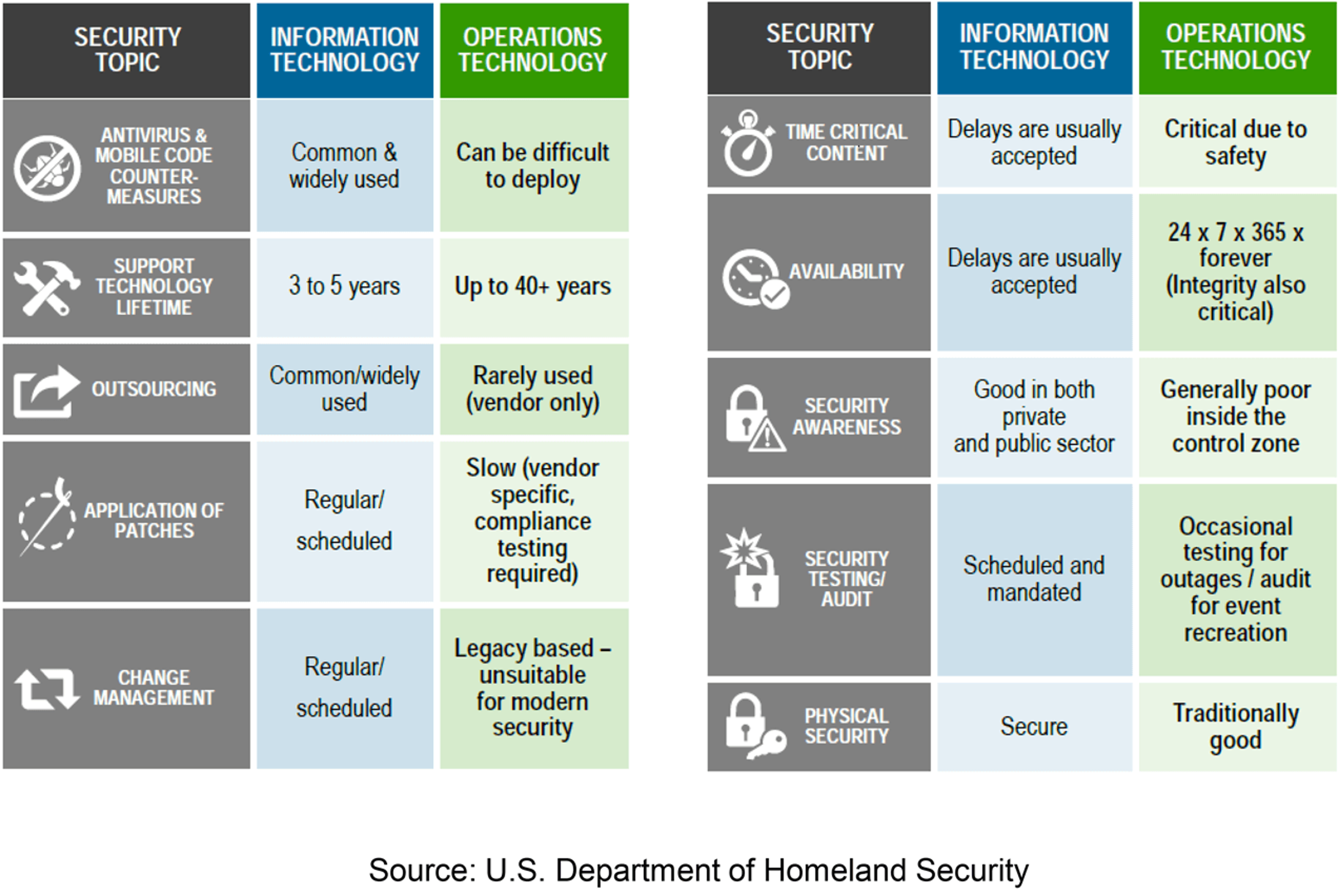

Tout cela rend difficile l'application de solutions de cybersécurité informatique efficaces et gourmandes en ressources, car de nombreux processus industriels ne sont que rarement compatibles avec de telles exigences, même lorsqu'il est question de quelque chose d'aussi important que la sécurité. C'est donc clairement un défi de taille pour la direction des entreprises que de parvenir à assurer une sécurité adéquate des infrastructures industrielles.

Beaucoup de logiciels de cybersécurité et d'intégrateurs manquent d'expérience dans le domaine de la sécurité des dispositifs IIoT et des environnements OT

En tant qu'organisateur de salons, Industrialfairs constate en fait que de nombreux fournisseurs et développeurs de solutions de cybersécurité ne possèdent que peu de connaissances relatives aux processus spécifiques que l'on rencontre dans le domaine des technologies d'exploitation. C'est pourquoi, à lui seul, cet article ne suffira pas. Nous avons d'ailleurs déjà décidé de nous pencher sur cette question lors du sommet consacré à la numérisation industrielle, ABISS 2023, dans le cadre du thème 'Security of Things' (sécurité des objets connectés).

En plus de s'adapter aux systèmes industriels obsolètes, la cybersécurité doit prendre en compte le grand nombre de capteurs industriels et d'équipements IoT qui ont été récemment connectés. La clé d'une intégration réussie de la sécurité réside aussi bien dans la minimisation des conflits entre tous ces éléments que dans la recherche de la solution la plus appropriée.

En réalité, il n'existe que peu de technologies de sécurité pouvant être facilement déployées sans que des ressources importantes soient consacrées à l'adaptation et à la personnalisation de la sécurité des actifs industriels.

La plupart des solutions de sécurité génériques disponibles sur le marché ne peuvent être implémentées qu'au niveau des réseaux ou à un niveau plus élevé. Or, la protection des actifs industriels doit être installée beaucoup plus près des terminaux pour pouvoir apporter une réelle valeur ajoutée aux clients industriels.

L'approche à adopter : chaque composant (actif) doit être muni d'un certificat numérique

Une partie de la solution consiste à comprendre que la création d'une chaîne de confiance efficace passe en premier lieu par la détermination de l'identité de chaque actif. L'identification des actifs ne sert pas seulement à la gestion des actifs, dans la mesure où elle permet également de mettre en place des politiques de sécurité.

Les mesures d'identification des équipements permettent aux exploitants industriels de mettre en œuvre de nombreuses fonctions, parmi lesquelles l'authentification et le contrôle d'accès, la surveillance, la détection des menaces et la réaction à ces dernières, ou encore la gestion du cycle de vie des équipements.

L'autre partie de la solution consiste à trouver une méthode d'identification appropriée, utilisable et indépendante de la masse très fragmentée d'appareils et de machines que l'on rencontre notamment dans le secteur manufacturier, et à veiller à ce que cette solution soit facilement extensible et flexible.

Les certificats numériques sont une technologie qui répond parfaitement à ces critères. Normalisés pour la première fois en 1988 sous le format X.509, ils sont aujourd'hui natifs et omniprésents dans tout environnement informatique. Qui plus est, ils peuvent être personnalisés à souhait, ce qui leur permet de trouver leur place dans des environnements hétérogènes. Les certificats numériques offrent une ancre de confiance permettant de déterminer une identité vérifiable pour n'importe quel actif (individu, machine, application, etc.).

Leur popularité est due au rôle fondamental qu'ils jouent dans le cadre des infrastructures à clés publiques (ICP) pour les certificats numériques, et qui constitue le fondement de la confiance numérique depuis 30 ans. Cela fait donc maintenant 30 ans que la technologie des ICP a su résister à l'épreuve du temps, y compris pour les équipements industriels.

"On estime que le marché mondial des ICP pesait un peu plus de 2 milliards de dollars en 2022. Le pourcentage de recettes provenant de l'IIoT représente à peine 10 % des recettes globales."

La technologie des ICP est à la fois unique en son genre et très flexible. Elle peut en effet être utilisée pour toute une série d'applications, allant de la 'confiance publique' (comme les certificats Secure Sockets Layer (SSL) / Transport Layer Security (TLS) pour les sites web publics) à la 'confiance privée' (Secure / Multipurpose Internet Mail Extensions (S/MIME) pour un usage privé par les entreprises souhaitant chiffrer leurs e-mails). Différents types de certificats numériques peuvent être implémentés : certificats Secure Shell (SSH), certificats de signature de code, signatures numériques, identités numériques, et bien d'autres encore.

Les ICP présentent clairement un intérêt commercial pour les plateformes industrielles, à condition toutefois d'opérer les choix adéquats

Une solution ICP adéquate peut grandement contribuer à surmonter certains des défis liés à la mise en service et à la gestion du cycle de vie des actifs industriels, tout en fournissant des informations indispensables sur les opérations industrielles, et ce, jusqu'à l'ensemble des périphériques.

Les solutions ICP adaptées aux opérations industrielles permettent de disposer de toutes sortes de possibilités en matière de certificats au sein d'une plateforme de gestion des identités très complète, qui peut simplifier et rationaliser la gestion sur le plan opérationnel. Un ensemble complet de fonctionnalités peut permettre d'effectuer des vérifications approfondies couplées à la mise en correspondance des comportements des actifs, optimisant ainsi les processus industriels.

Sans les choix et le savoir-faire adéquats, nous n'arriverons pas à nos fins

Comme vous avez pu le lire plus haut, il existe peu de logiciels génériques pour les processus industriels et les entreprises offrant des possibilités d'intégration et d'interconnexion réellement satisfaisantes. Vous qui êtes en train de lire cet article et qui – nous l'espérons – visitez les salons professionnels que nous organisons, allez devoir opérer de nombreux choix et probablement aussi procéder à une personnalisation en faisant les bons choix, et ce principalement en collaboration avec votre intégrateur ou avec vos propres équipes internes. Pour conclure, vous trouverez ci-dessous quelques autres choix essentiels que vous devrez effectuer, histoire de rendre la tâche encore un peu plus ardue. Nous espérons vous voir lors de la prochaine édition d'ABISS, qui se tiendra le 5 octobre 2023, de manière à ce que nous puissions éclairer votre lanterne à ce sujet.

Voici les principales caractéristiques à prendre en compte pour les clients industriels :

- Le choix du type de certificat pour les équipements

- La création d'une hiérarchie racine (AC) de confiance pour l'émission

- Le choix des protocoles de communication et d'enregistrement

- La personnalisation nécessaire pour définir des règles et des politiques appropriées pour l'enregistrement

- Les possibilités de configuration et de délivrance des certificats

- L'offre de services de retrait

- La gestion des inventaires de certificats

- L'intégration avec les plateformes IoT et les applications dans le cloud (entre autres)

Dans l'idéal, une solution de pointe donnera la priorité à l'automatisation, d'autant plus que le volume et l'échelle importants sont des exigences clés dans les environnements industriels.